「ドンキで売ってる「ねこ型ロボットカメラ」が技適レス」との内容で記事を書いていましたが、ドンキに問い合わせた結果、本体箱に認証番号が書いてある、とのことで、それを確認できました。

技適がないのではないかという根拠は、本体に認証番号が書いていなかったためですが、それについては法緩和により、説明書などへの記載で代えることができる、ということを認識していませんでした(説明書は見たけど箱は確認してなかった)

以下、当初の記事の内容を訂正する形で残しておきます。

が、箱に記載されている番号はやはり別の型番のものなので、このような本体形状の変更に関して同一の適合を適用できるのかということについてわかりませんので、近々管轄に聞いて勉強してみたいと思います。

こないだからいじっているスマモッチャー に並んで、なんか在庫の棚に並んでいたこいつ「ねこ型ロボットカメラ」がいつの間にか表に出てきてるのでちょっと調べてみました。

見た目がかわいいので女性や子供のいるところにいいのかもしれませんね。

実際、これを買ったという女性の話がちょいちょい見えます。

さてこいつ、例によって海外製品のローカライズ版です。

もとは Aliなんかでも売っているこういうやつです。

https://ja.aliexpress.com/item/Kruiqi-HD-IP-1080-p-2-4-ghz/32891655006.html

もはやどこが一番最初のオリジナルなのか探す気はなくなってきました。

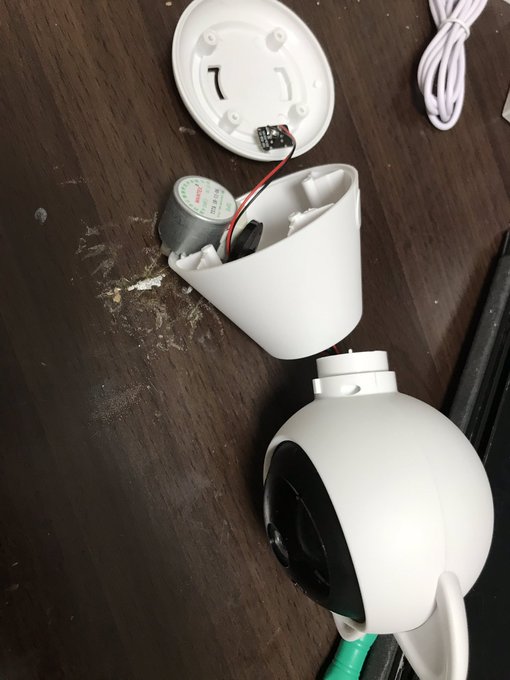

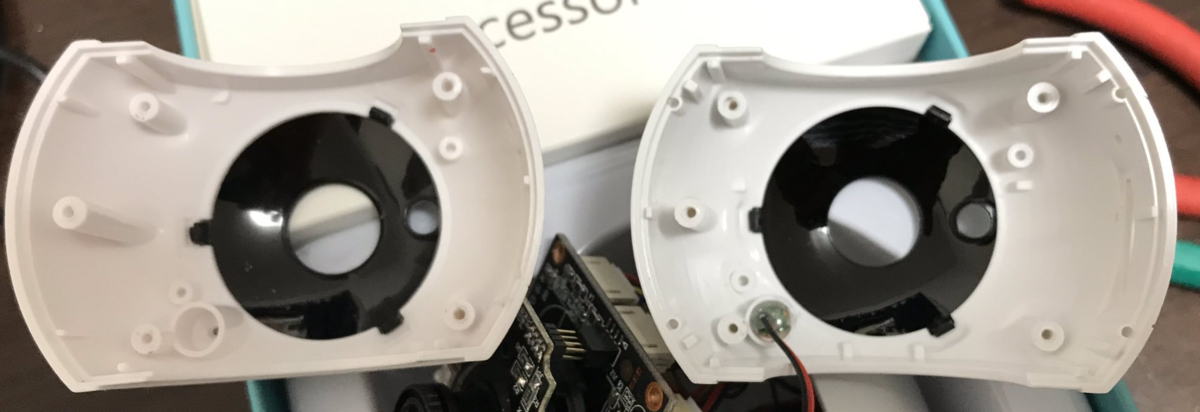

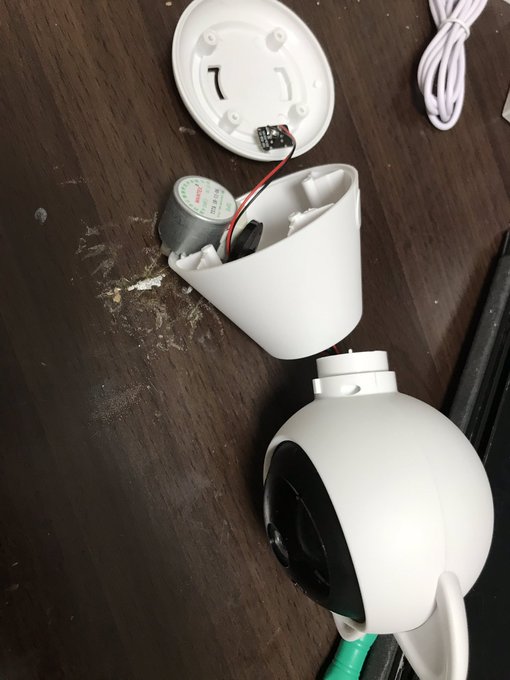

さて、さっそく分解します。

スマモッチャーはネジ数本で完全分解できたのですが、こいつ猫の形にするのが大変だったのか結構な数のネジを外していかないと基板にたどり着きません。

ようやく基板にたどり着きました。

SoCはちょっと前によく使われているHiScilicon製のHS3518です。久しぶり。

前に分解したフォトフレームなんかにも使われていたメーカーです。

honeylab.hatenablog.jp

IR基板とSoC基板に分かれている構造なのはこの辺共通っぽいですね。

スマモッチャーではモータドライブにはトランジスタアレイが載っていましたが、こいつは個別トランジスタのようです。

システムが入っているのは例によってSPIフラッシュ64MBit(8MB)。

外観はざっくりこんな感じ。

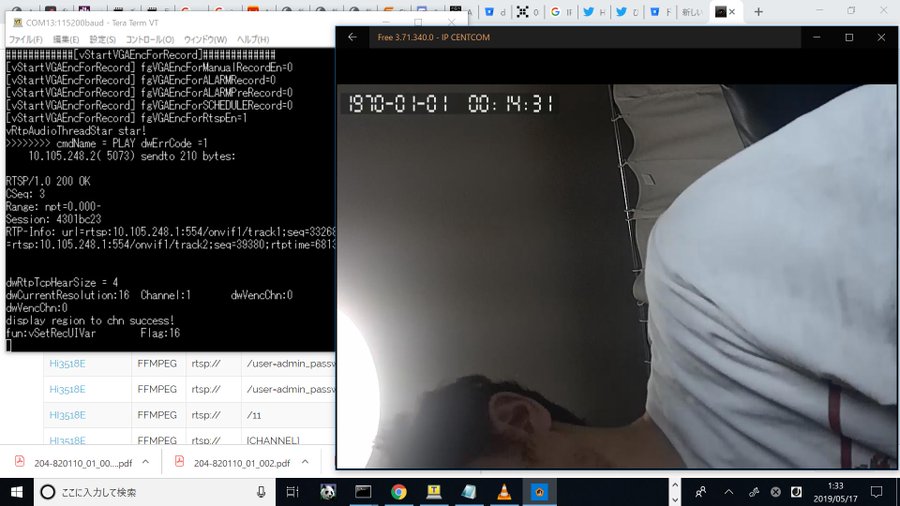

では早速、シリアルをつないで出力を取得しましょう。

bitbucket.org

U-bootのタイムスタンプはU-Boot 2010.06 (Aug 30 2017 - 16:48:06)

コンパイル日時は近いですが、ソース自体はずいぶん昔のを使ってるようです。

安定してるんでしょうね。

Linux version 3.4.35 (root@ubuntu) (gcc version 4.8.3 20131202 (prerelease) (Hisilicon_v300) ) #61 Wed Aug 30 18:45:19 CST 2017

CPU: ARM926EJ-S [41069265] revision 5 (ARMv5TEJ), cr=00053177

Kernel command line: mem=28M console=ttyAMA0,115200 root=/dev/mtdblock2 rootfstype=squashfs mtdparts=hi_sfc:384k(boot),2048k(kernel),2560k(rootfs),320k(rom),-(app)

Linux関係。

HiSciliconは大体"HiLinux"という自社製のディストリっぽいのを入れています。

カーネル自体にも結構手が入っていると思いますし、割とごそっとkoが配置されてて、

Linuxが入ってはいますが、自前のプレイグラウンド、っていう感じがします。

hi3518e_base: module license 'Proprietary' taints kernel.

Disabling lock debugging due to kernel taint

load sys.ko for Hi3518EV200...OK!

load tde.ko ...OK!

load region.ko ....OK!

load vgs.ko for Hi3518EV200...OK!

ISP Mod init!

load viu.ko for Hi3518EV200...OK!

load vpss.ko ....OK!

load vou.ko ....OK!

load hifb.ko OK!

load rc.ko for Hi3518EV200...OK!

load venc.ko for Hi3518EV200...OK!

load chnl.ko for Hi3518EV200...OK!

load h264e.ko for Hi3518EV200...OK!

load jpege.ko for Hi3518EV200...OK!

load ive.ko for Hi3518EV200...OK!

まぁ例のごとく、Linux入ってるんでGPLのはずですが、もうどうでもいいやw

だれかHiLinuxのソース出させたことあるんだっけ?

Auto login as root ...

Jan 1 00:00:09 login[1107]: root login on 'ttyS000'

Welcome to HiLinux.

ということで、オートログイン、というメッセージが出て、ユーザ名とパスワードを入れることなくrootでシェルに入れました。

スマモッチャーはこれに加えて、telnetが空いている、というポンコツでしたが、こいつはそうではないようです。

# netstat -pa

Active Internet connections (servers and established)

Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name

tcp 0 0 0.0.0.0:10086 0.0.0.0:* LISTEN 1105/npc

tcp 0 0 0.0.0.0:5000 0.0.0.0:* LISTEN 1105/npc

tcp 0 0 0.0.0.0:554 0.0.0.0:* LISTEN 1105/npc

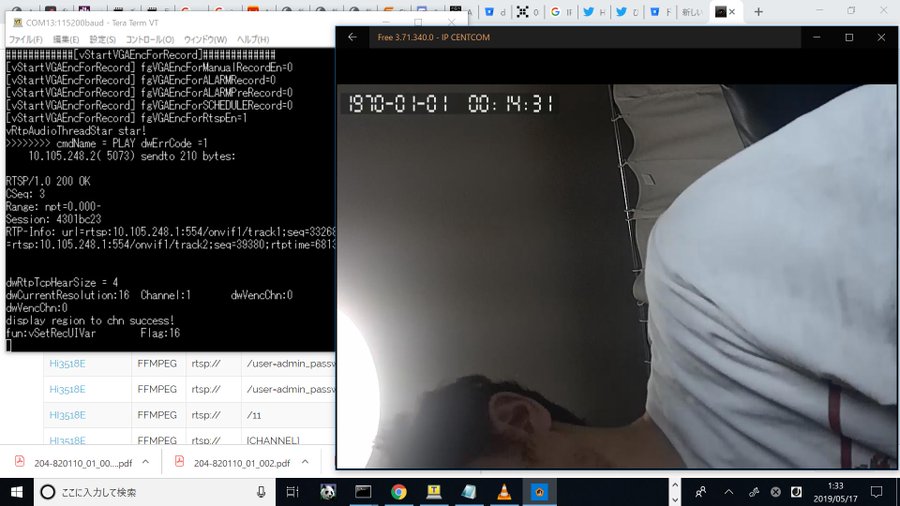

おっと、相変わらず554が空いています。

初期状態では無線LAN APとして立ち上がっていますので、PCから接続し、

ONVIF/RTSP対応のツールで接続を試してみると…

さらっと映像が出ました。やはりローカルLAN内からは映像が見放題のようです。

PTZは試すの忘れたw

スマモッチャーではYCC365というツールを使って接続しましたが、このカメラはまた別のクラウドを使用しているようです。

コンソールに p2pLib なんたらかんたら、と出ているので、サーバ経由でp2p接続できるようになっているのでしょうか。まぁその辺はあんまり興味ないのでとりあえず置いておきます。

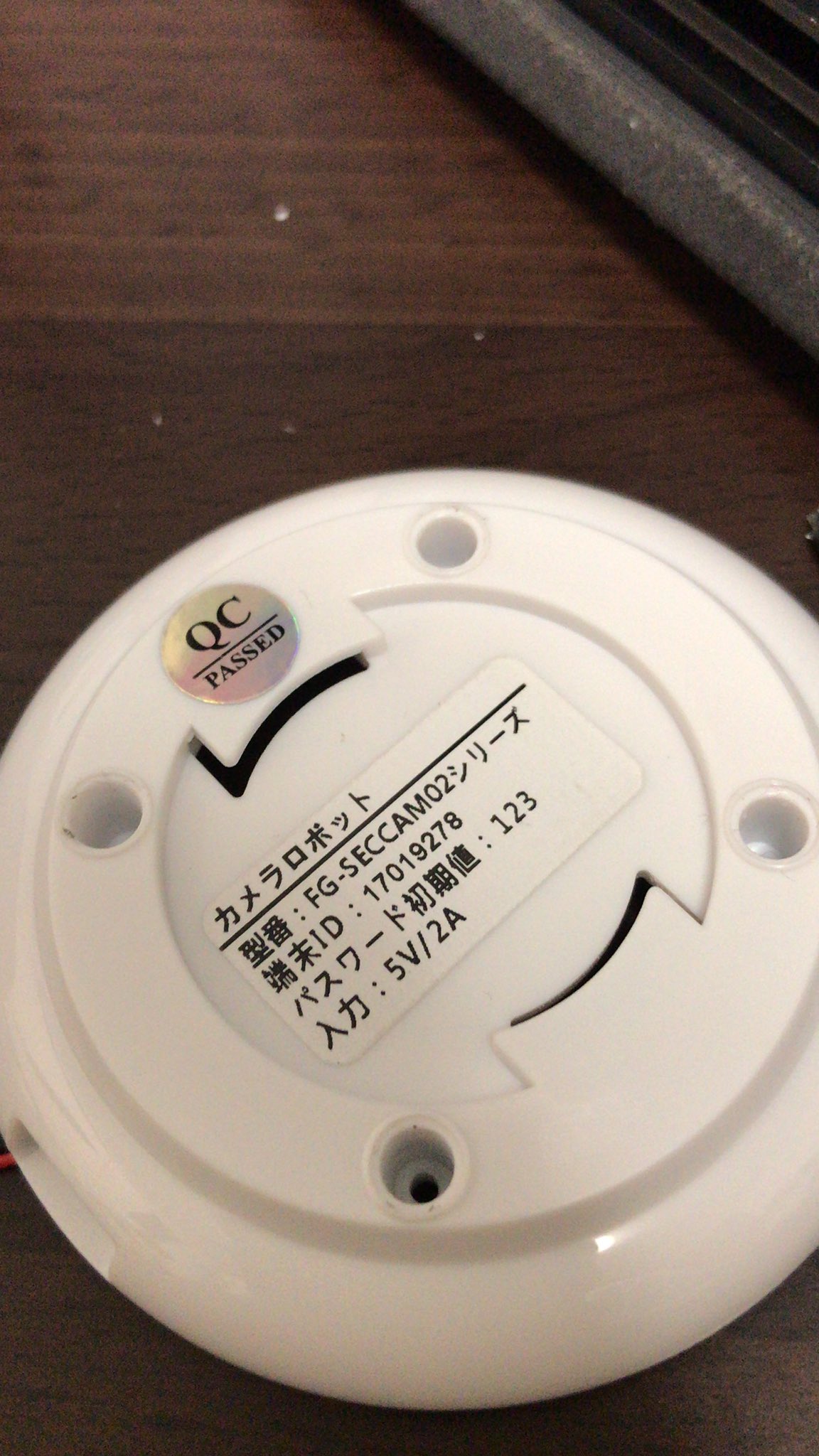

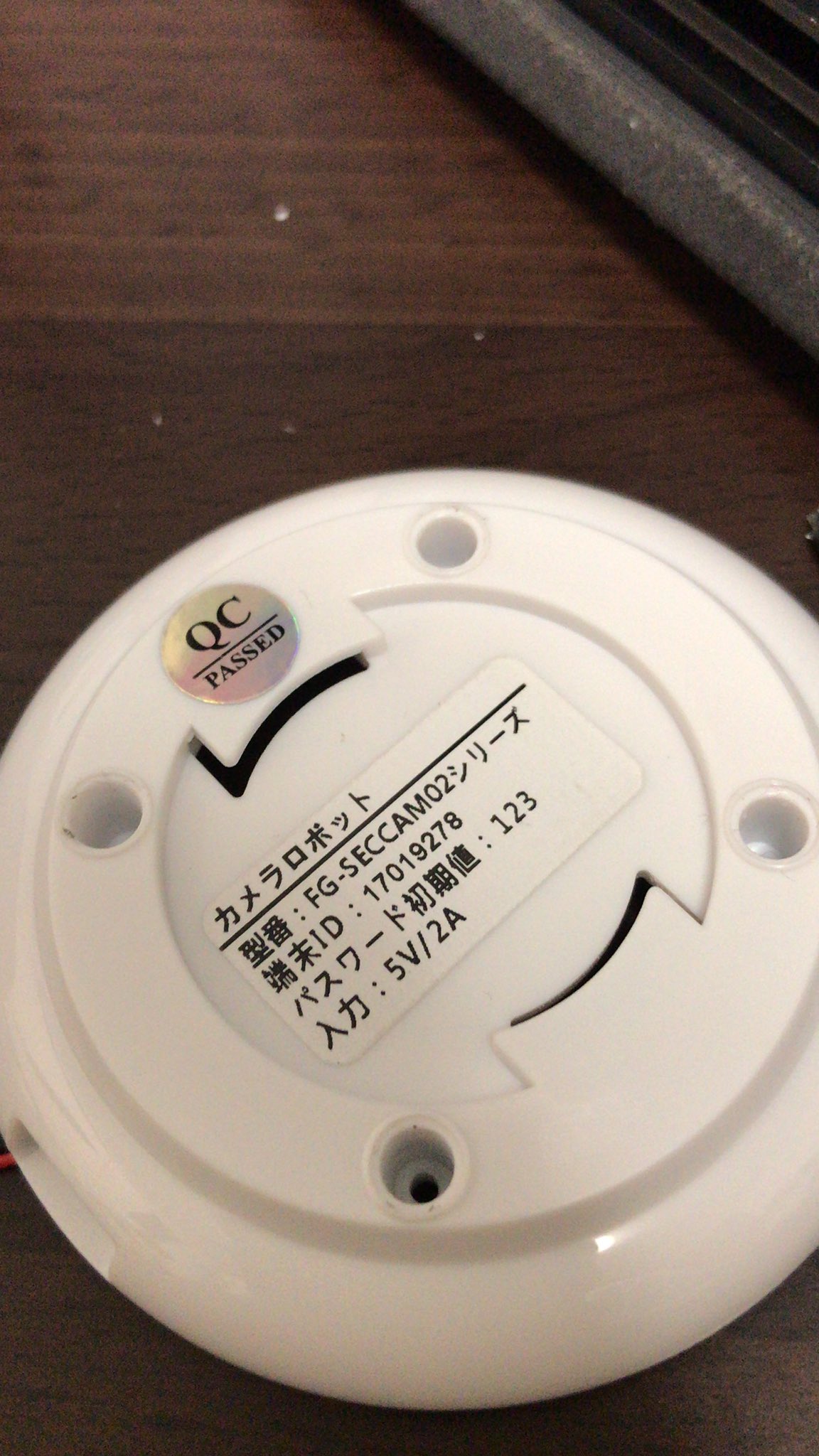

さてさて、この機械、ラベルがすごい安っぽいです。

なんか違和感があるな、と思ったんですが…

技適シールはどこだ…?

うーん、普通は外から見えるところにあるはずで、そうでなくても中になんかしらありそうなもんだが…

うん、技適シールがないね!

まさかとは思うんだけど、技適検索から型番で調べてみよう。

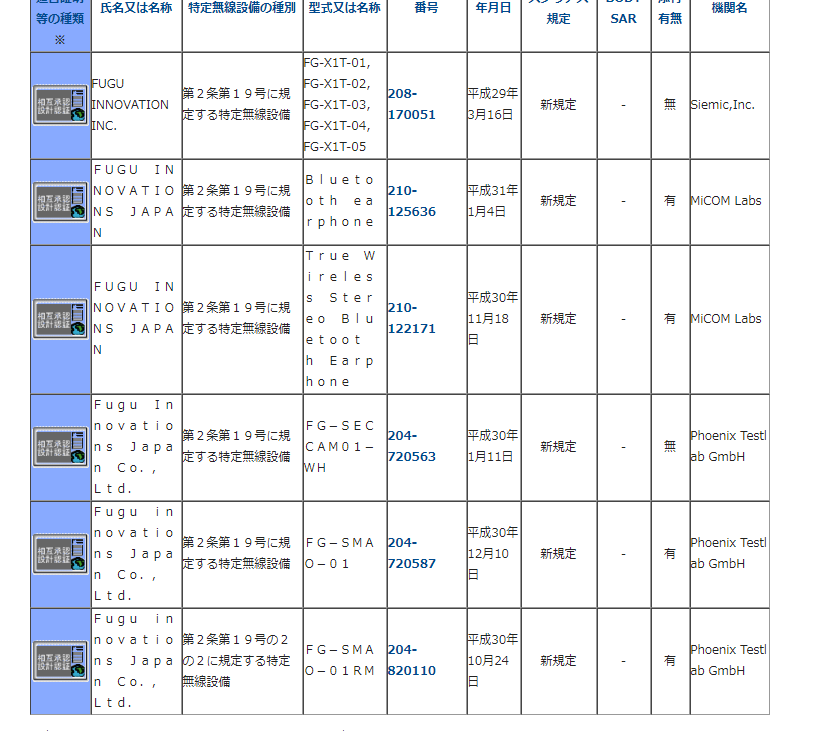

型番は "FG-SECCAM02"…出てこないな

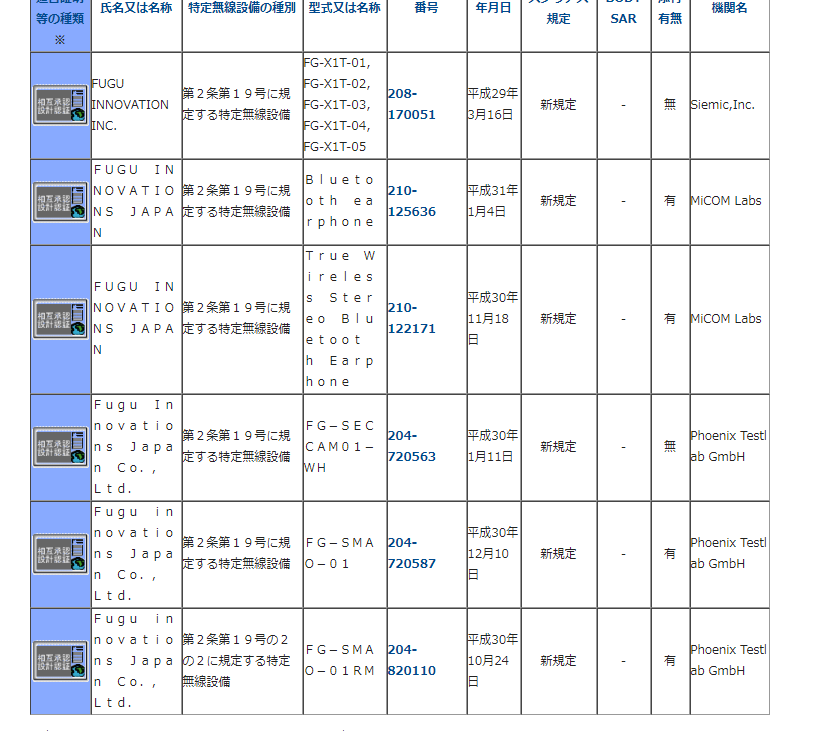

メーカ名で調べると…

この販売店が出してるもので検索すると、SECAM01 は出てくるんだけど、 02が出てこない…

www.fugu-innovation.com

これ、技適ないんじゃね???

載ってる無線チップはUSB経由のいわゆるWiFiなんで、あまりに変な電波を出すことはないだろうけど、やはり技適が必要な周波数帯だと思われます。

うっかりミスなのか、確信犯的なのかわかんないけど、実際に取ってたとしてもシールがなくてあれこれ問題なジャンルで、見事に元から取ってないとするとちょっとまずいのでは。

まぁドンキに並んでるいろんなもの、全部が遵法状態かどうかというと、ちょっと疑わしいところがありますが…

いやはや、昔はこういうもの、アキバに行かないと買えなかったんですが、

その辺のドンキでお目にかかれるとは時代も変わったもんですな…

自分どんだけドンキ行くの

しまじろうにぎにぎボーロが一袋50円とか安すぎない?

日和って二つだけ買ってきたw