近場のハードオフでHyperJOY V2の筐体を発見しました。

知ってる人は知ってますが、私はカラオケとかの機器への執着が強く、

過去にこいつの先代機種をあれやこれやとしたような記憶があります。

ここであったが100年目(多分5倍サバ読んだ)

ジャンクコーナーで一通り動作確認を行い、大枚叩いて買ってきました。

早速分解といきます。

その前に背面端子を眺めてみます。実は店舗にこいつがある時から気になってたんですが、この外部楽器、っていう端子、Macのシリアルと同じコネクタなんですよね。

なので、実はここからMIDIが出てたりしないのかな、と思っていたことがあるのですが、果たしてどうなるか。

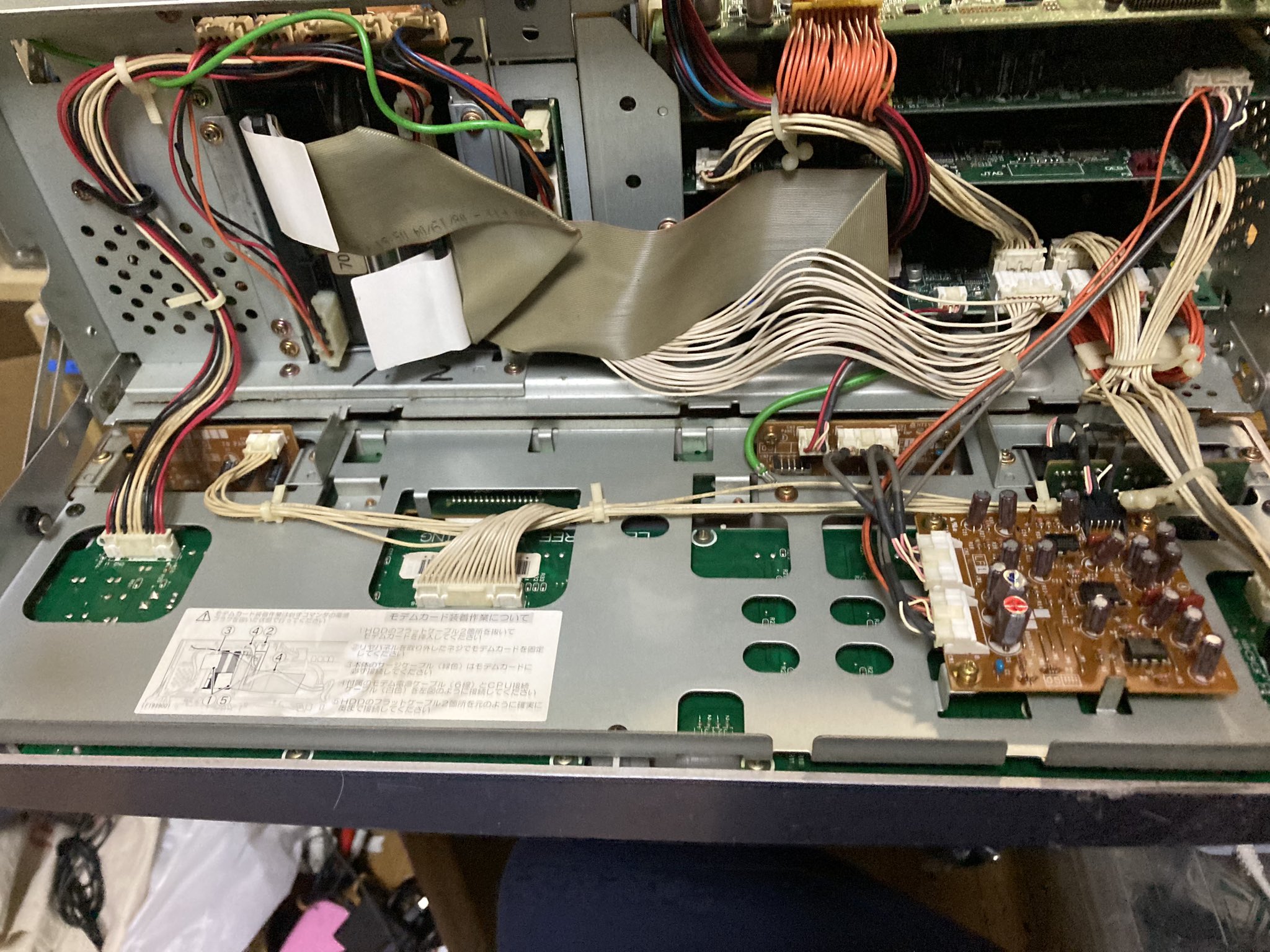

では分解です。

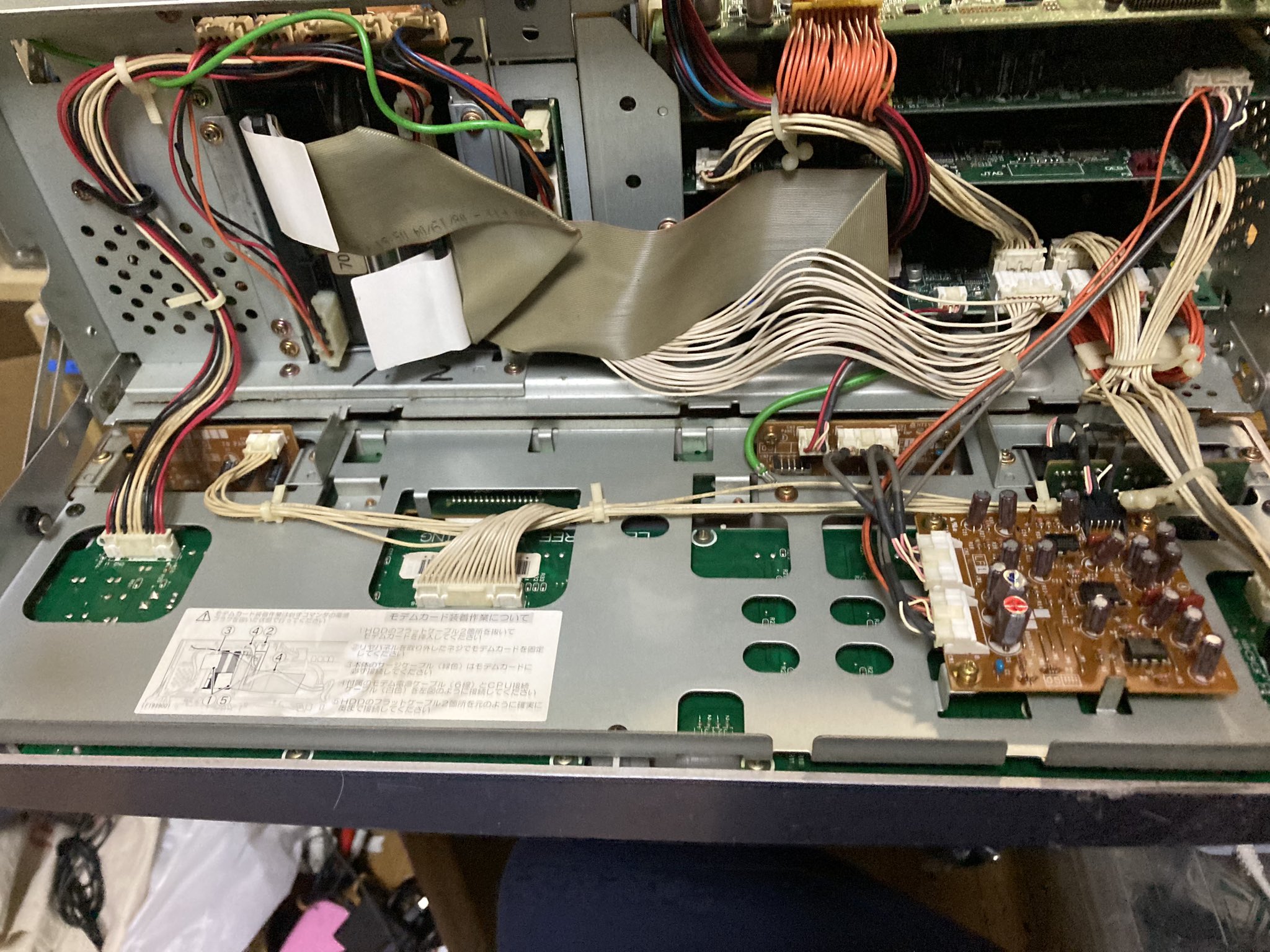

結構むずい。あちこち開けてみていたところ、フロントパネルを開けると割と簡単にバラせることがわかりました。手遅れ。

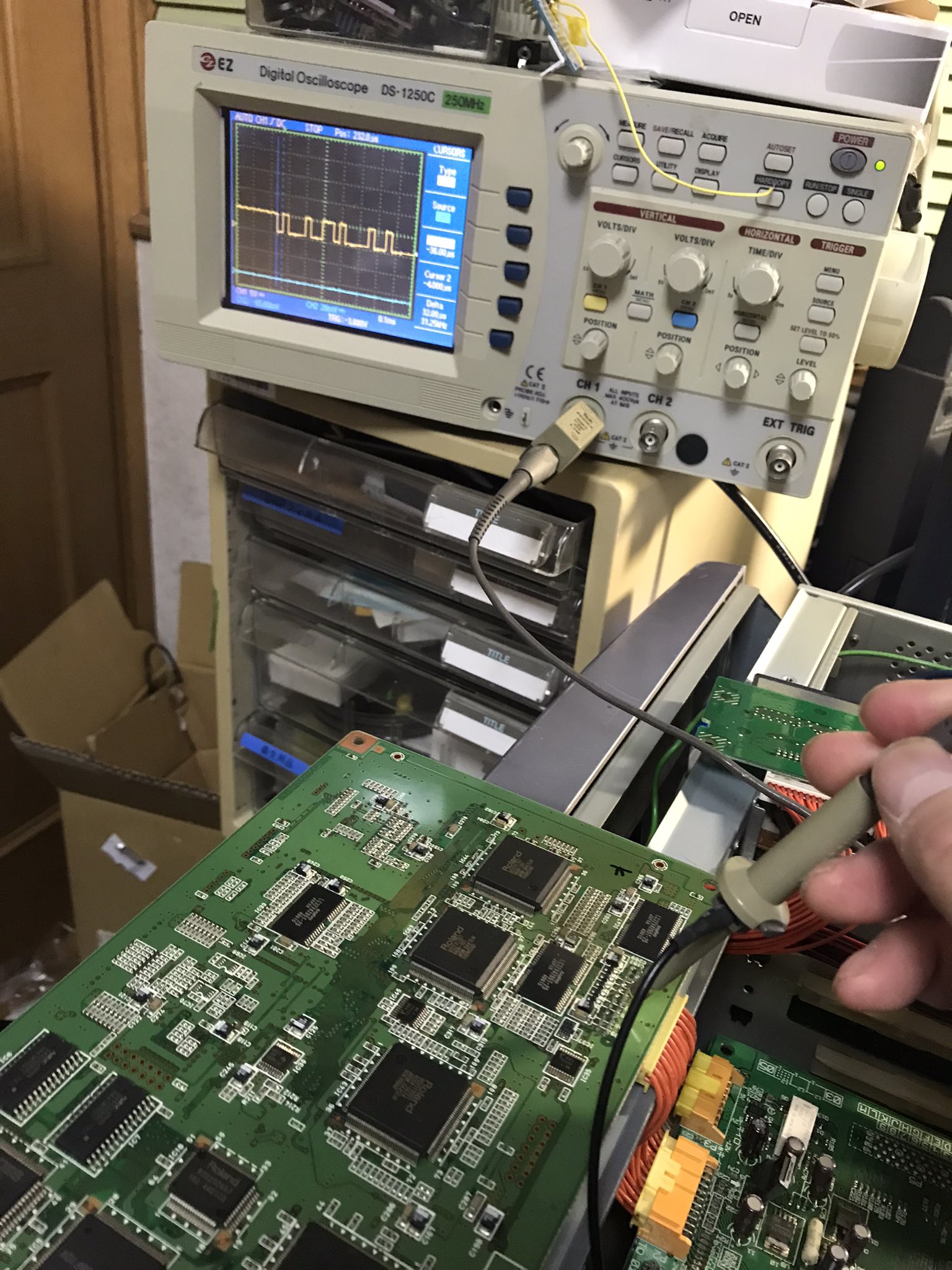

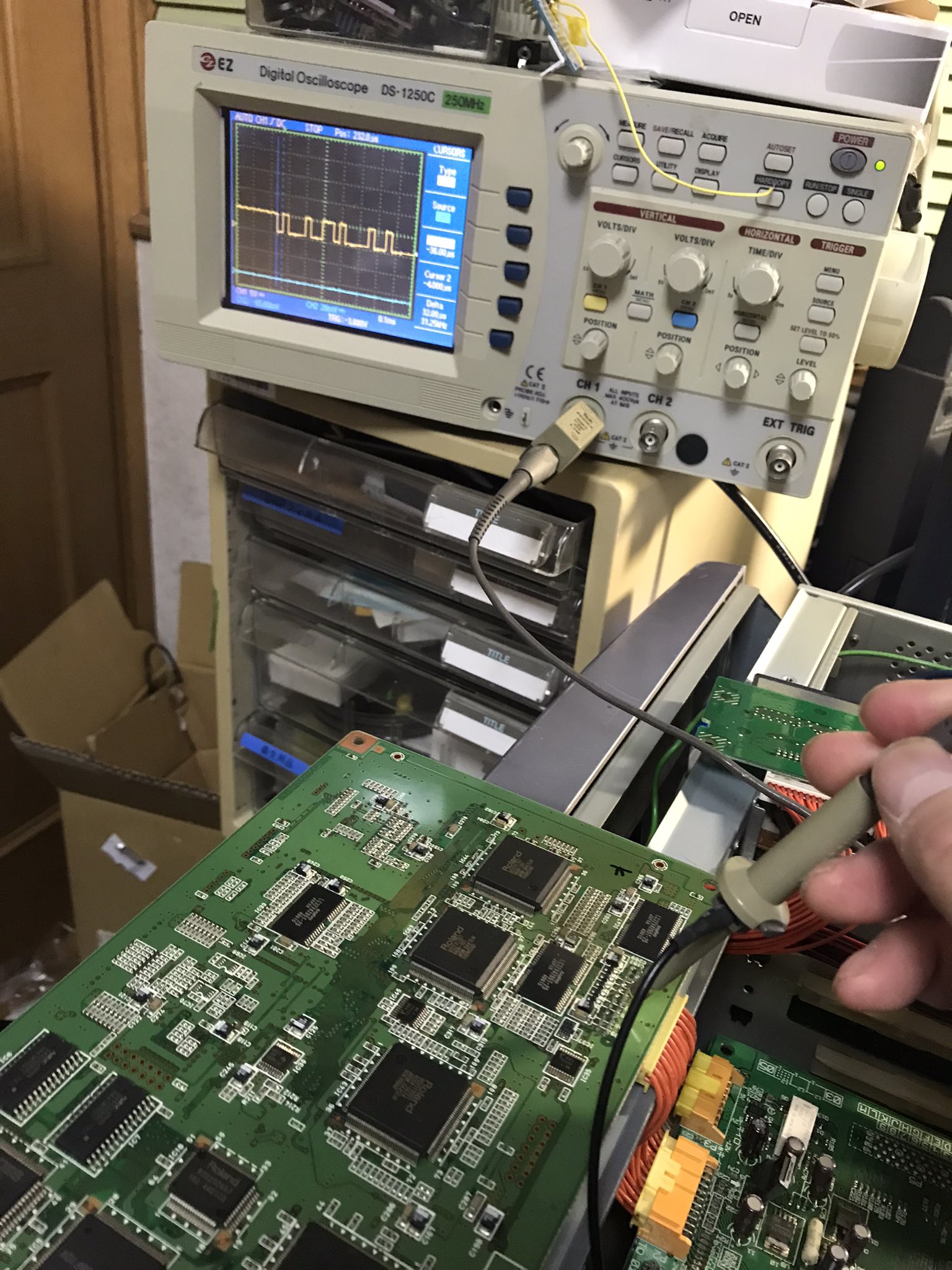

主要基板はスロットに差し込む形式で重ねられており、多ピンケーブルで接続されていました。

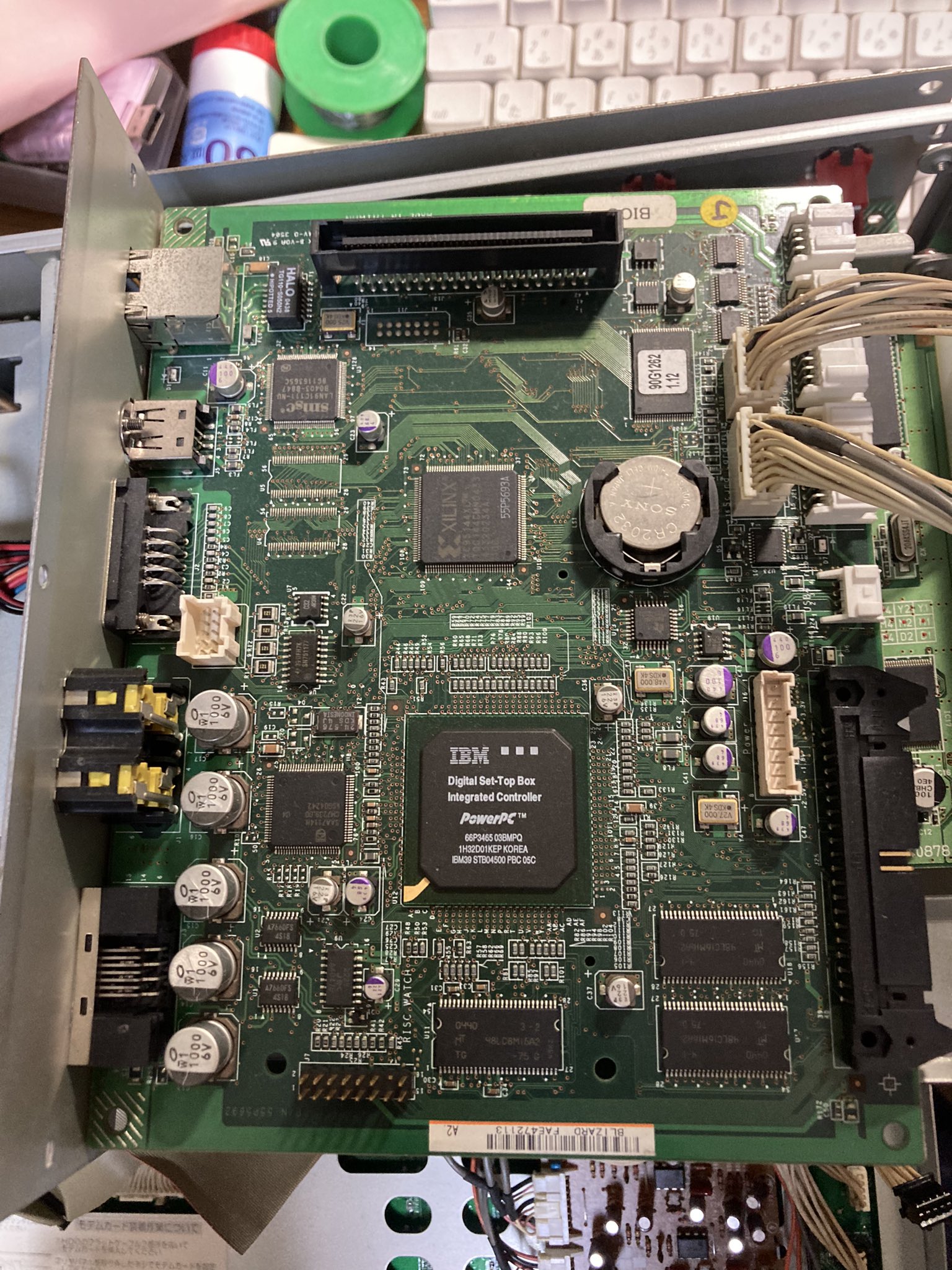

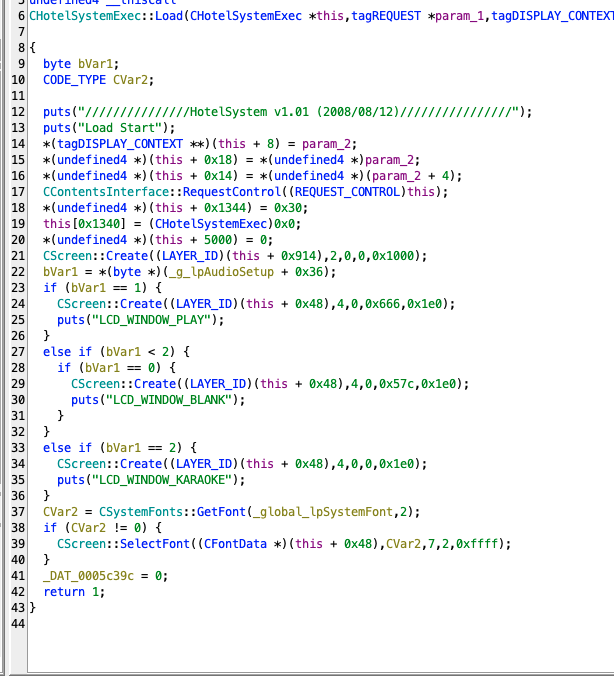

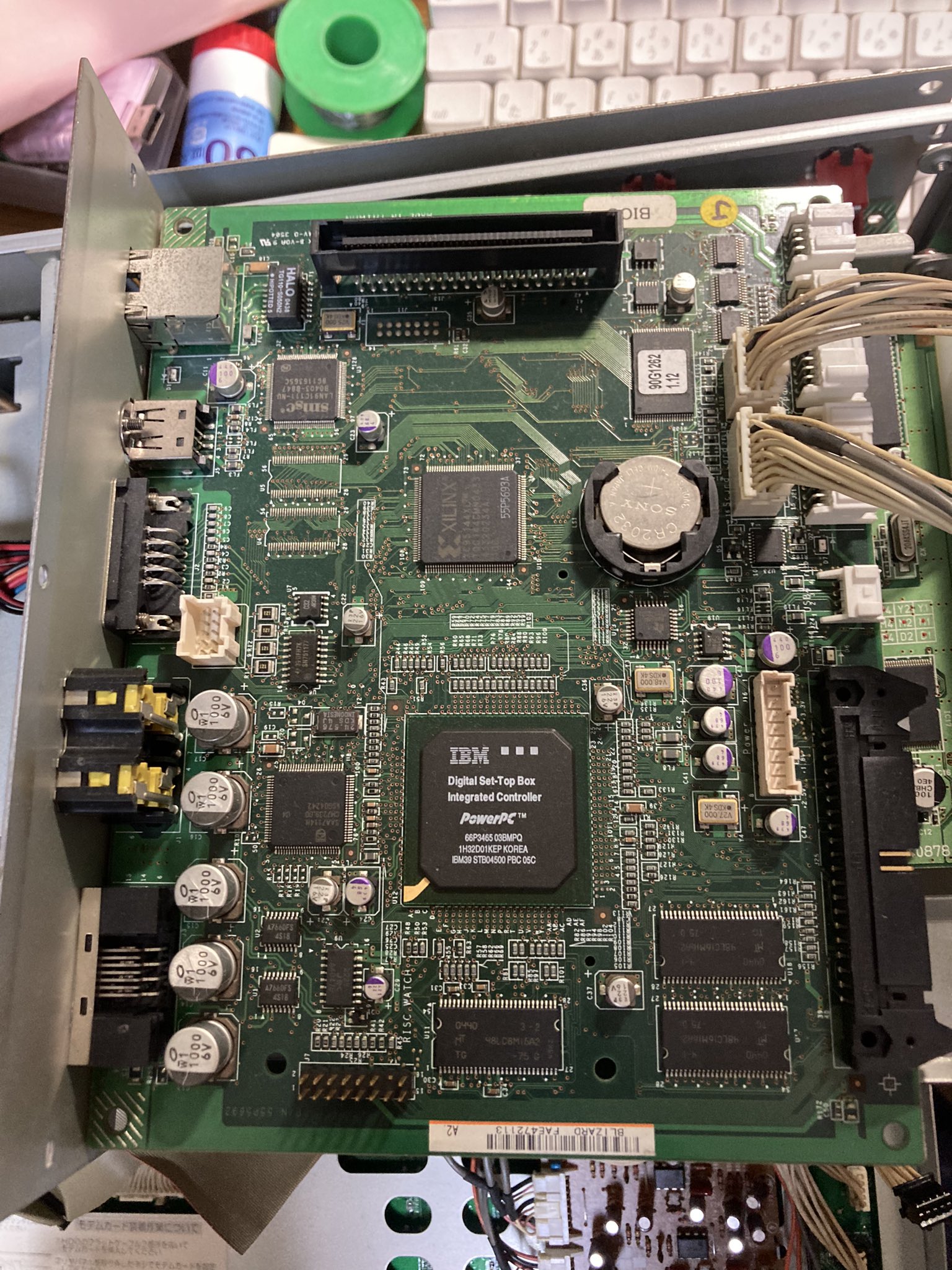

メイン基板。CPUはIBMのDigitalSetTopBox用としてリリースされたものらしいです。

メイン基板。CPUはIBMのDigitalSetTopBox用としてリリースされたものらしいです。

CPUの左側には映像出力用のNTSCデコーダ、SAAなんとか、あとは下の方に16ピンのJTAGっぽいものが出ていますが、ちょっとどうにかできる気はしません。

ハードディスクが2台とコンパクトフラッシュ、そして謎のメモリカードが取り付けられています。

そして!前々から気になっていたこと、そう、HyperJoyはバリバリRolandのGS音源の音がするんです。つまり、こいつの中には絶対Rolandの音源互換基板が入っていると何年も思っていました。その答えがここ!

正解!

いや確かにRolandの基板だわ。ICだけじゃなくて、基板にもRolandって書いてあるので

この単位で部品として納品されてるのかな。おもろい。

乗っている主要なICの型番

・H8/510(よくメインマイコンとして乗ってる)

・Roland RA09-002 → Roland XV-1010というやつに乗ってる

・そのほかI/O

・裏面にはTIのDSPとAKのA/D 類

この基板は、カラオケプレイヤーから送られてきたMIDI信号とマイクにエコーなどをかけるDSP回路が詰め込まれているようです。

そしてお楽しみなんですが、

なんと、カラオケ音源再生中にこの基板には31.25KHzの生MIDI信号が入ってきていました。

つまり、これを分配してやるとMIDIストリームがそのまま保存できますw

なお、先に書いたMacシリアルと同じコネクタからは何も出てきませんでした。

特別なモード、曲、などで反応するのかもしれません。ざんねん。

さて、ハードの面白いところはこんなもんか。

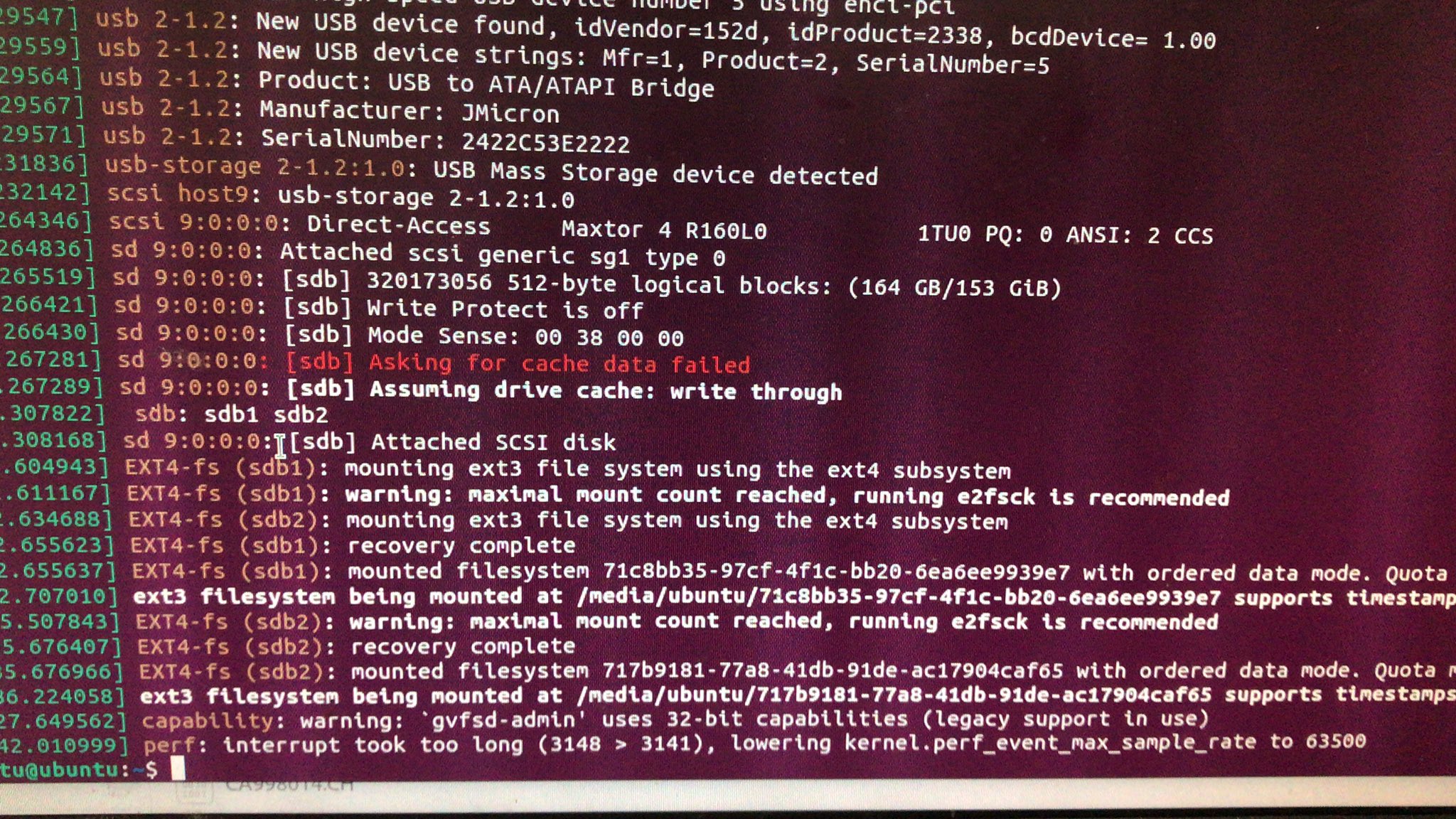

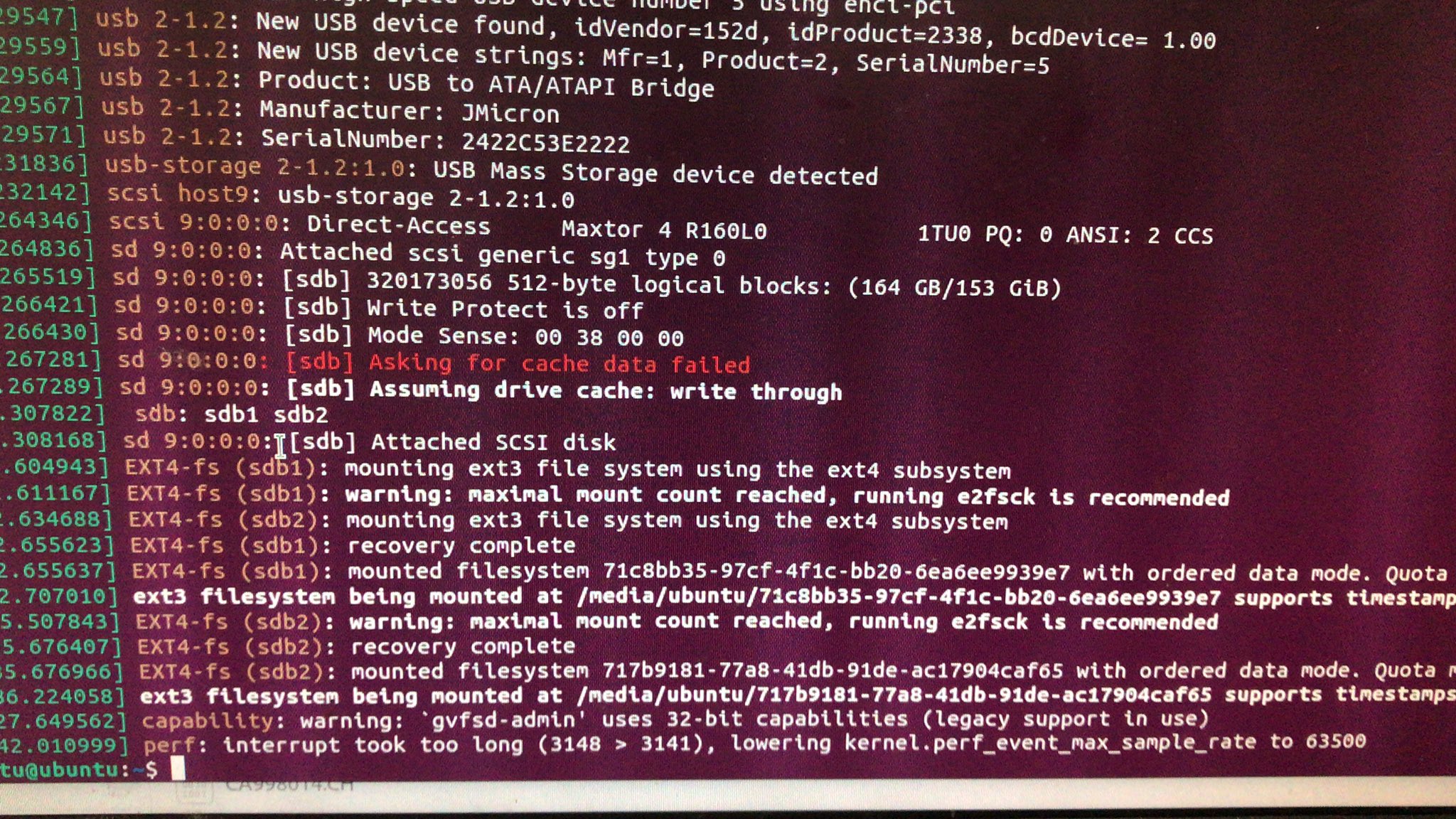

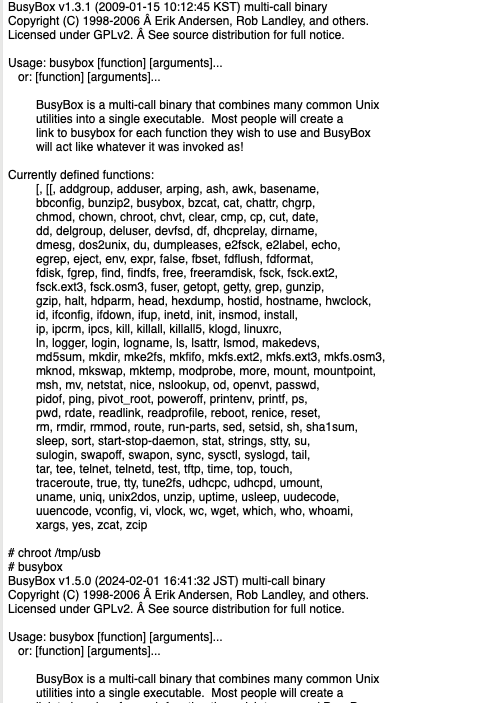

HDDが2本挿さっていて、No.1の方にはパーティションが二つ、先頭パーティションにはLinuxカーネルが書かれていました。2ndパーティションは普通にext3で、Linuxのパソコンに繋いだところ中身は普通に読めました…まじか

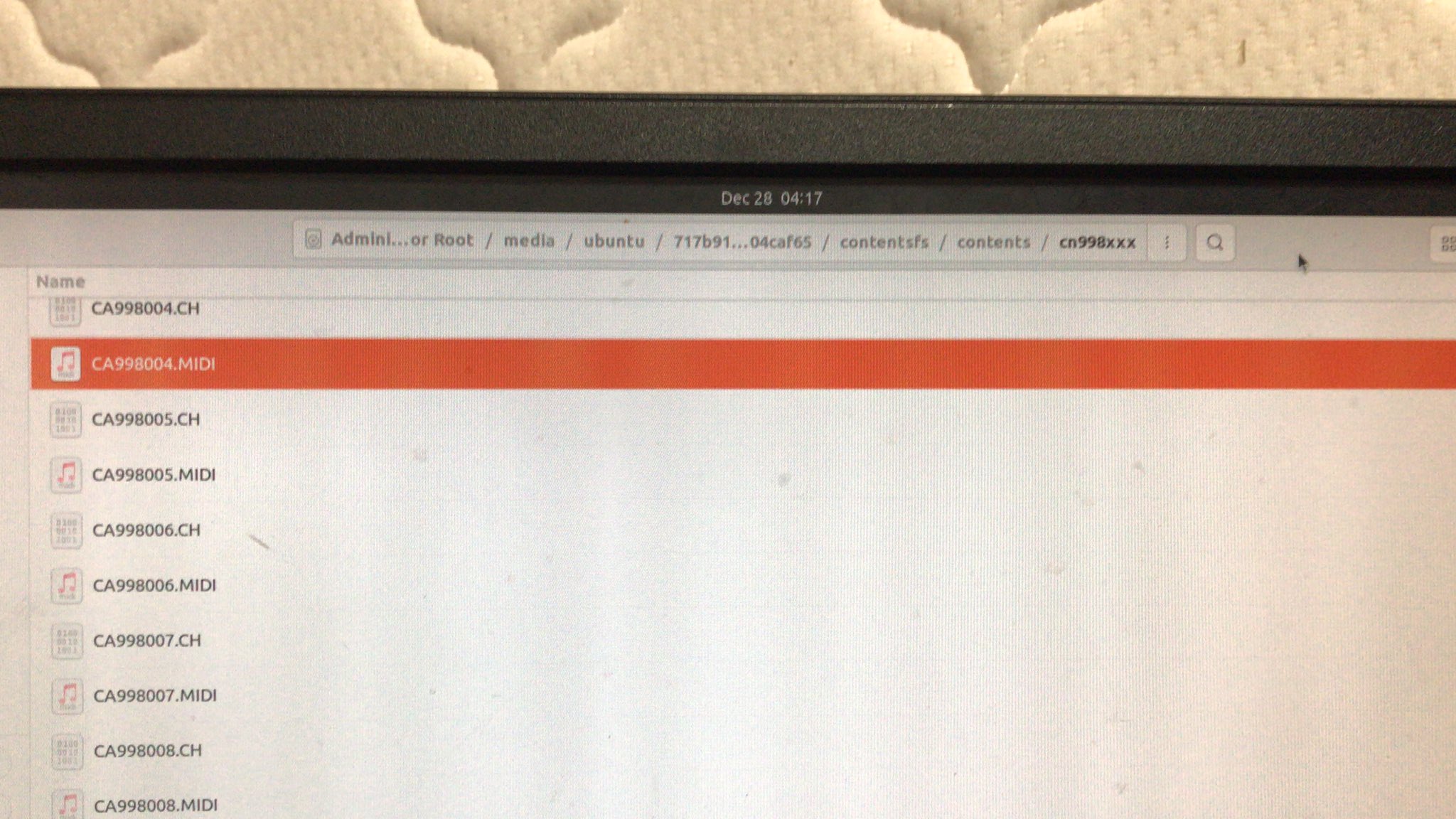

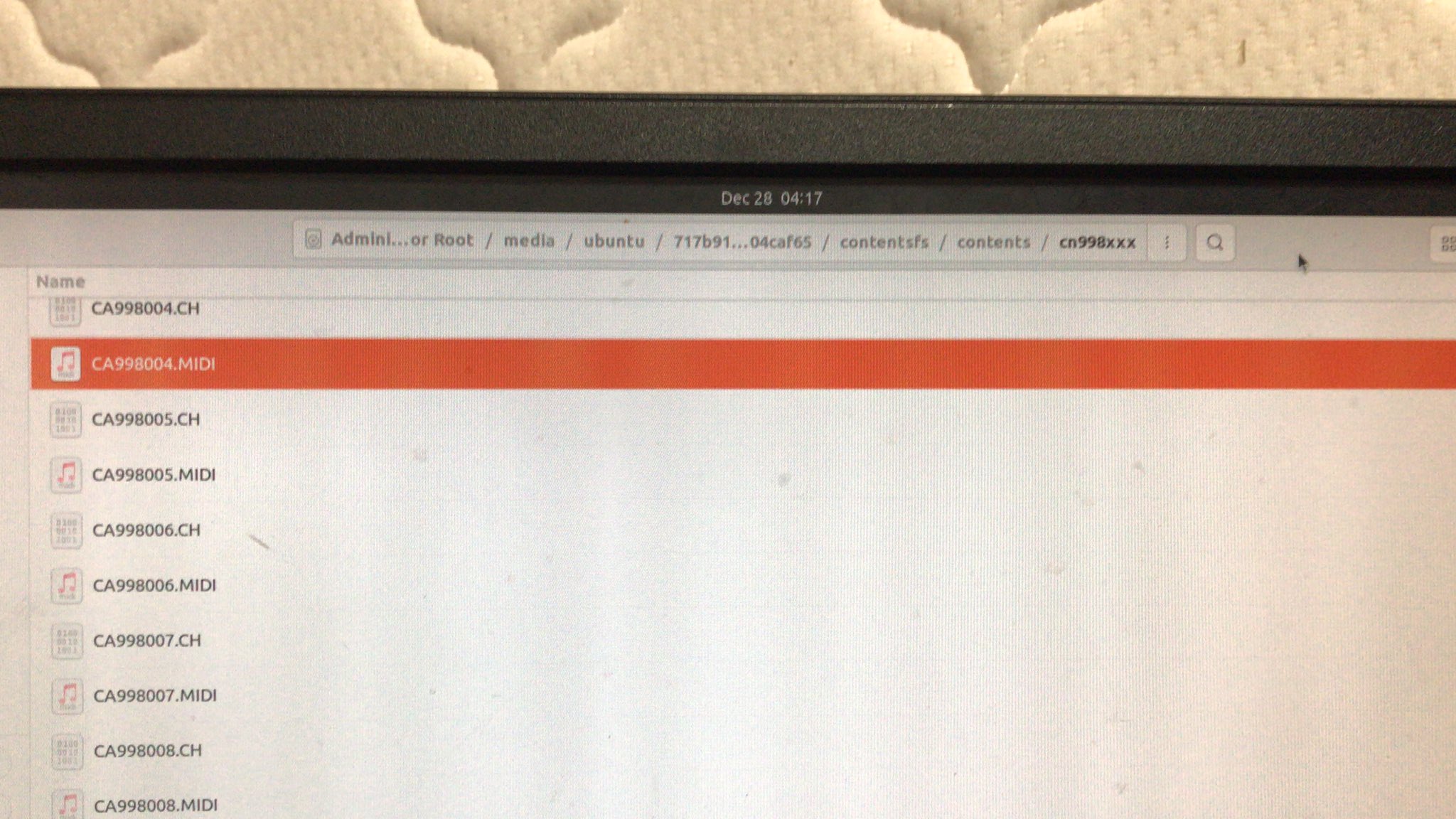

で、私が欲しかったのは実は、カラオケ中に流れてくる背景動画、

あれ、なんかストーリーっぽかったり、ちょっと気になる女の子が出てきたりして続きが気になったりしましたよね?(断定)

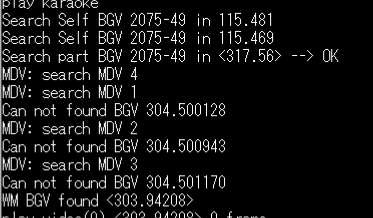

HDDの中を調べていると、どうやらVOBファイルが点在していて、これをカラオケ中にジャンルなどから自動的に拾ってきて再生しているようです。

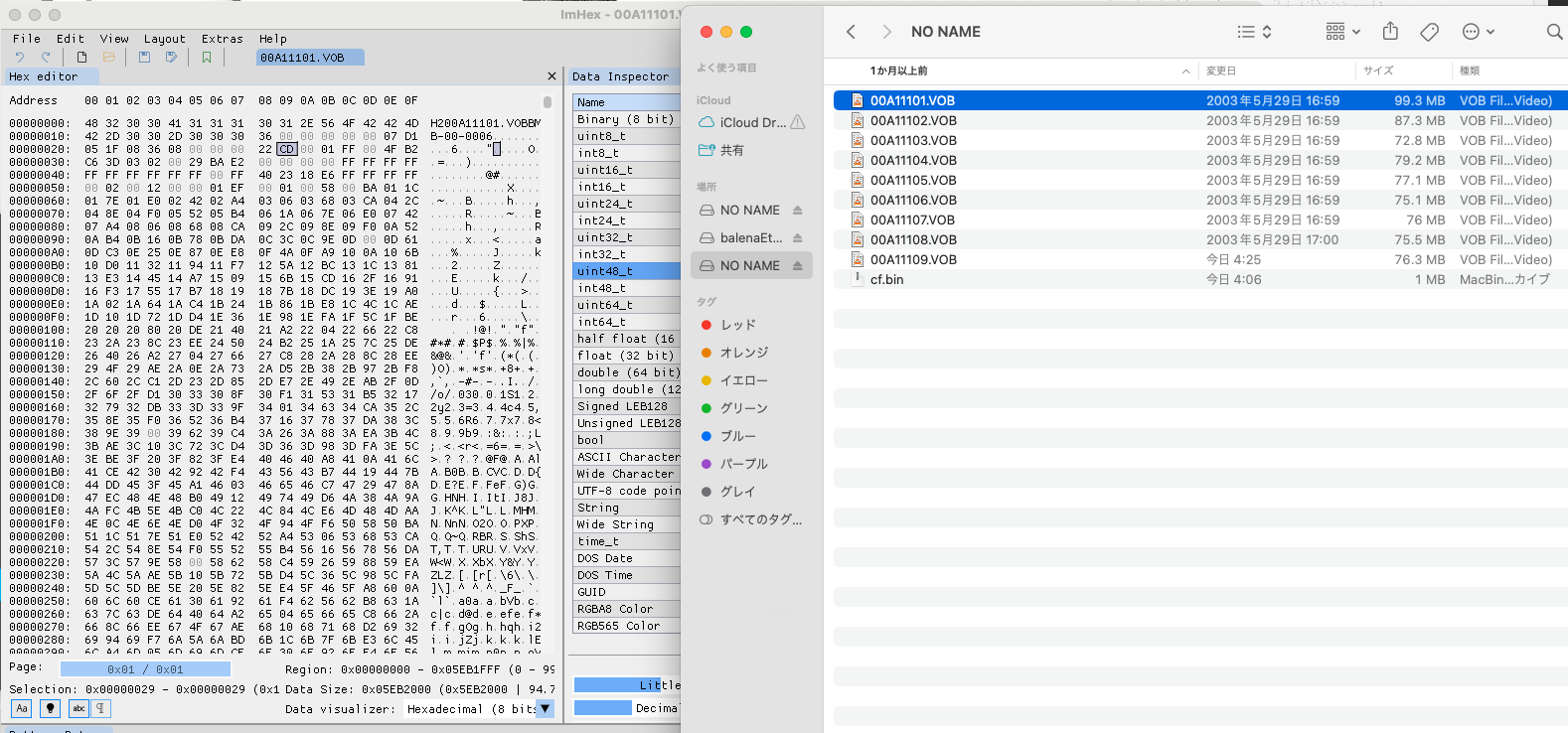

VOBファイル、みんながよく知っているDVDからリップした時に付く拡張子ですね。

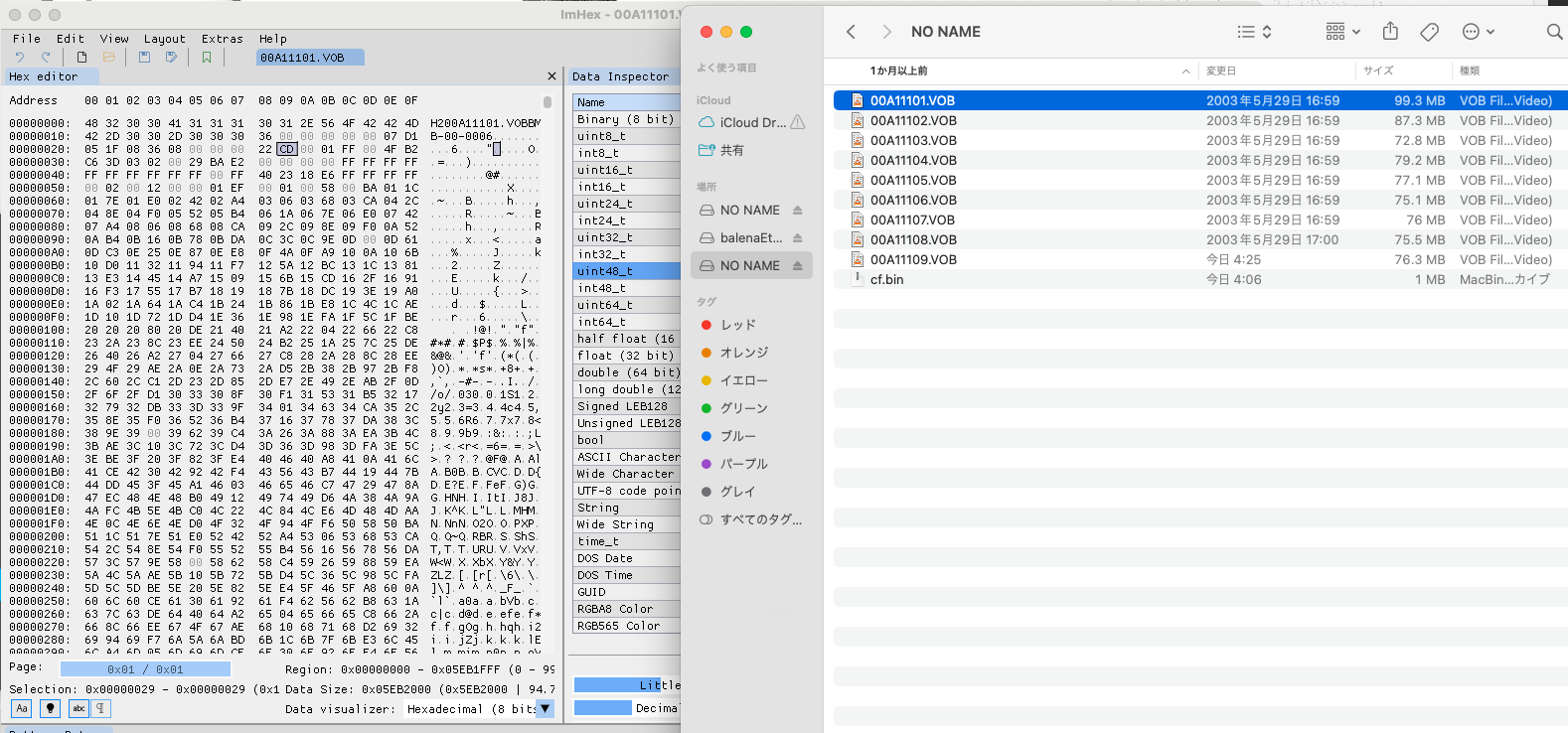

…しかし、VLCにそのまま食わせても再生できませんでした。

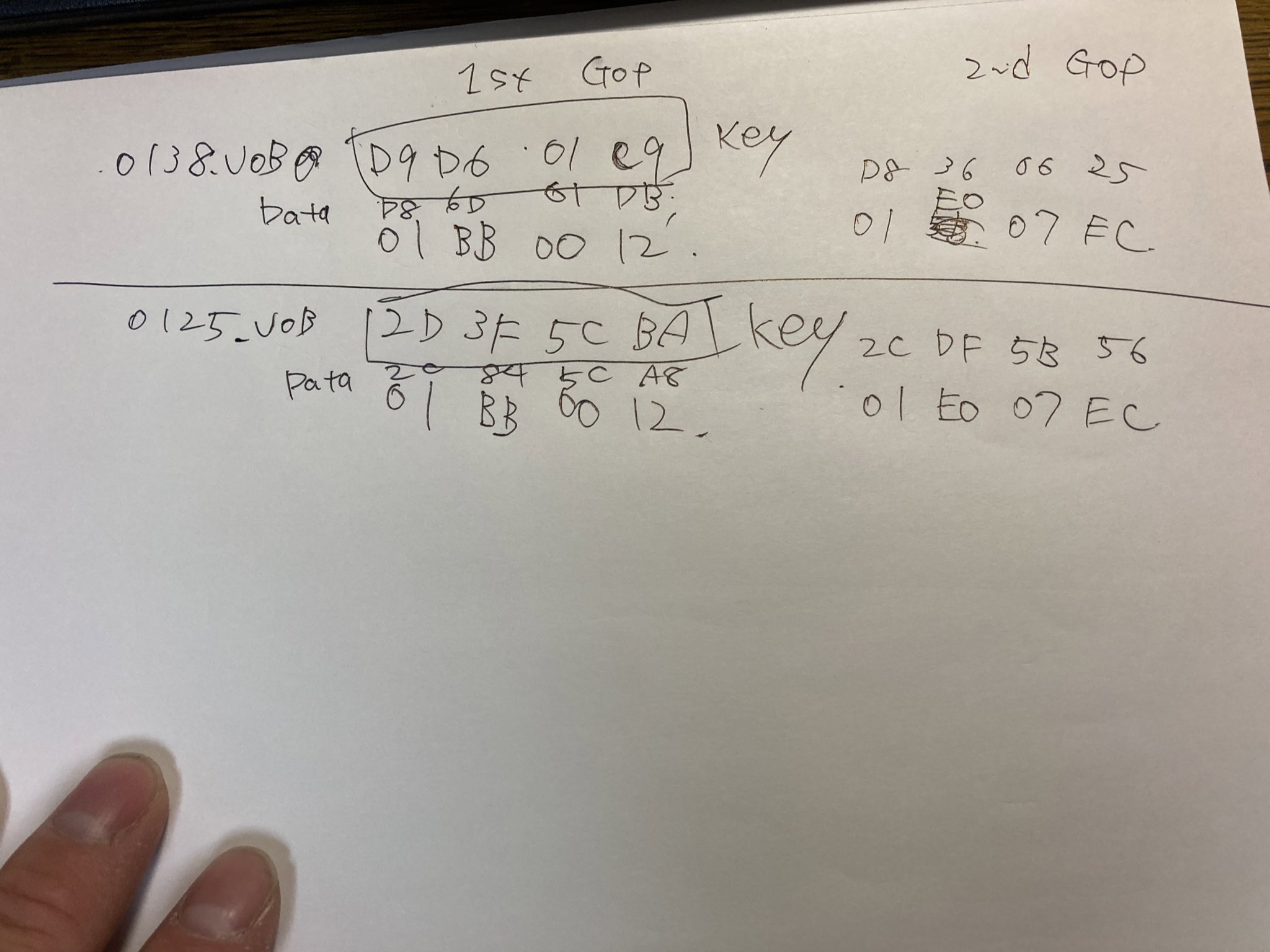

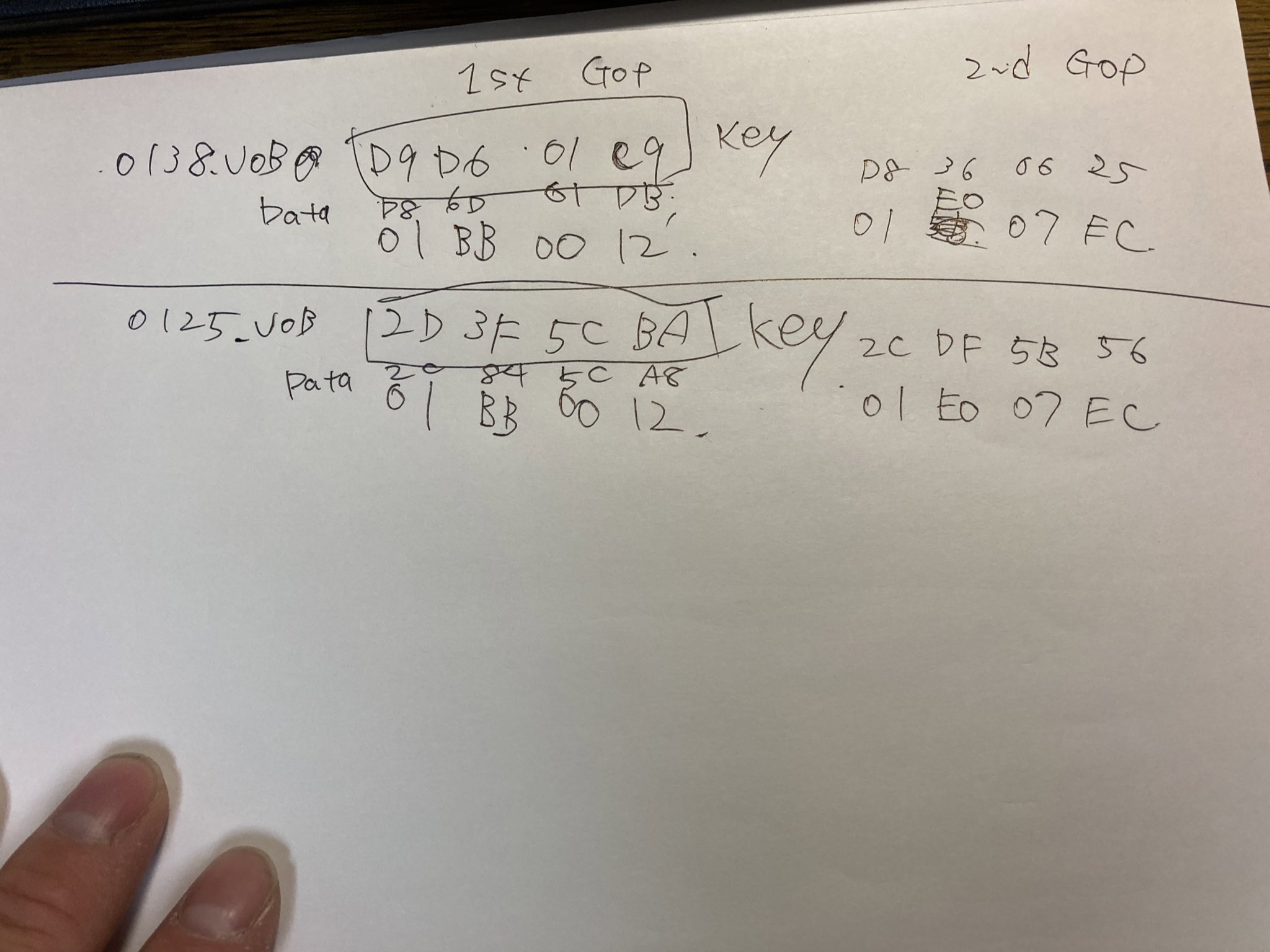

改めてバイナリエディタで見てみると、しらんヘッダがついています。

どうやら、DVDから取り出したMPEG2PSに先頭ヘッダをつけた上、

MPEG2のヘッダ付近を特定のビット列でxorしていて、そのままでは読めないようになっているようです。

あれやこれやといじっていると、特定のビット列はまさにそのVOBファイルの先頭部分に埋まっていて、これを使うとデコードできることがわかりました。

けっこうたくさん入っていて、私はこの映像を自由に眺めることができるようになりました。うれしい。

さて、これが取れたので、あとはカラオケデータからMIDIを抽出するだけ。

あぁそうだ、こいつ、HDDがext3なので当然、OSとしてLinuxが採用されていました。

このSTB用CPU、ベースはPowerPC 450で、それ用のLinuxがあったようです。

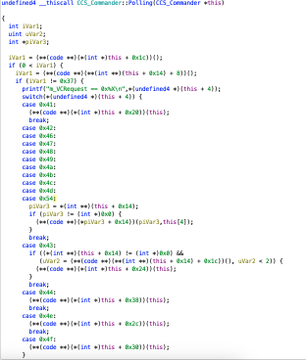

カラオケデータの再生は、CPUでシーケンサーを回してデータを送っているのかと思っていたのですが、先ほど出てきたRolandの基板の上にもう一枚、SH3を使用したサブ基板があり、LinuxからはUSBデバイスとして見えています。

このUSBデバイスにあらかじめMIDIデータを送っておいて、プログラムからは再生コマンドを送ることで、LinuxみたいなRT性が保証されないシーケンサではなく、ハードウェア再生デバイスで安定した音楽を流す、という仕組みになっていました。

なお、前面パネルとCPUの接続もUSBでした。

こんな感じで、中身はもうほぼ解析が完了して、あとは好きなようにできるとわかってしまったので……………うえーえええん、、もうやることがないよう!!!!

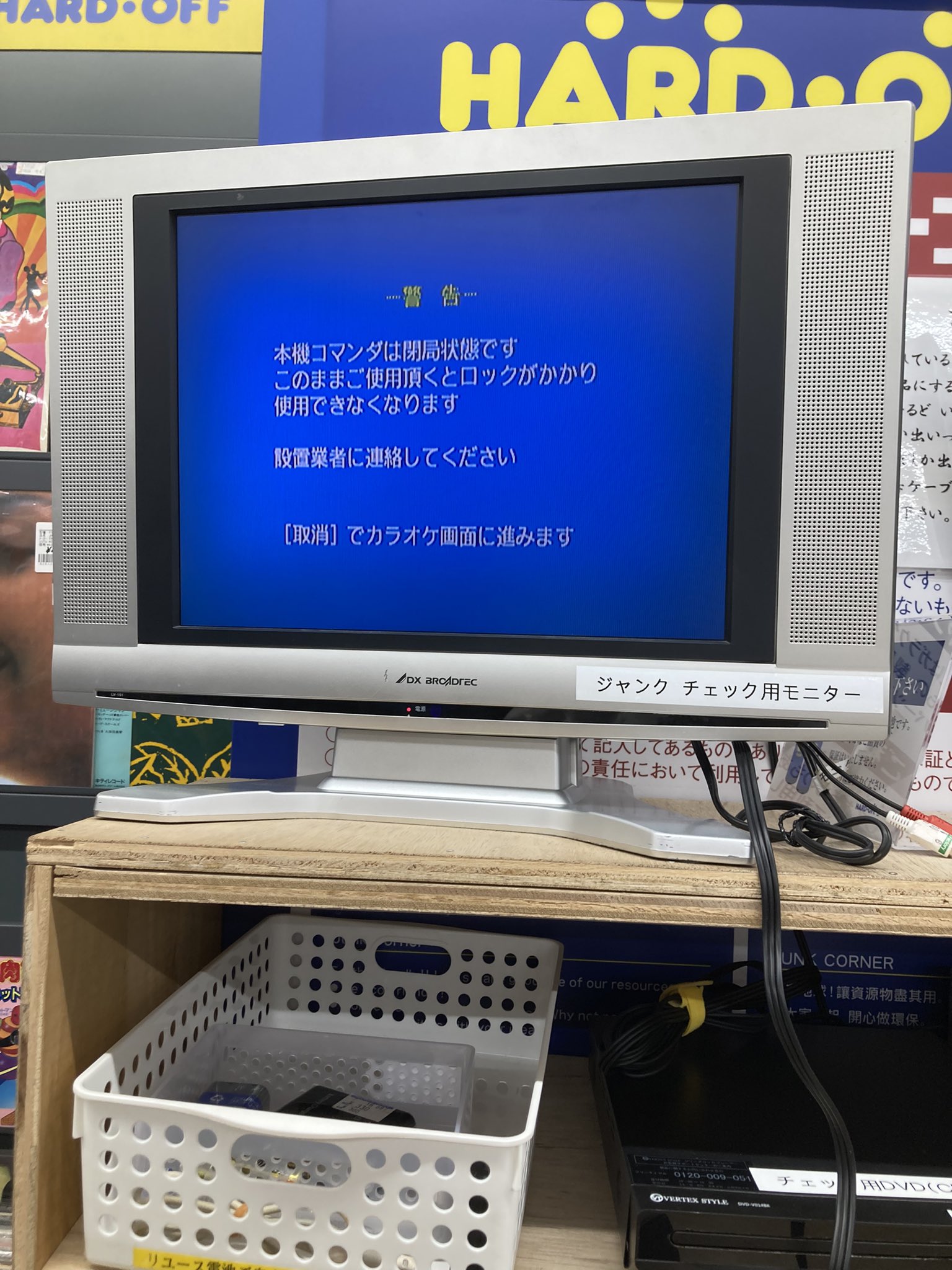

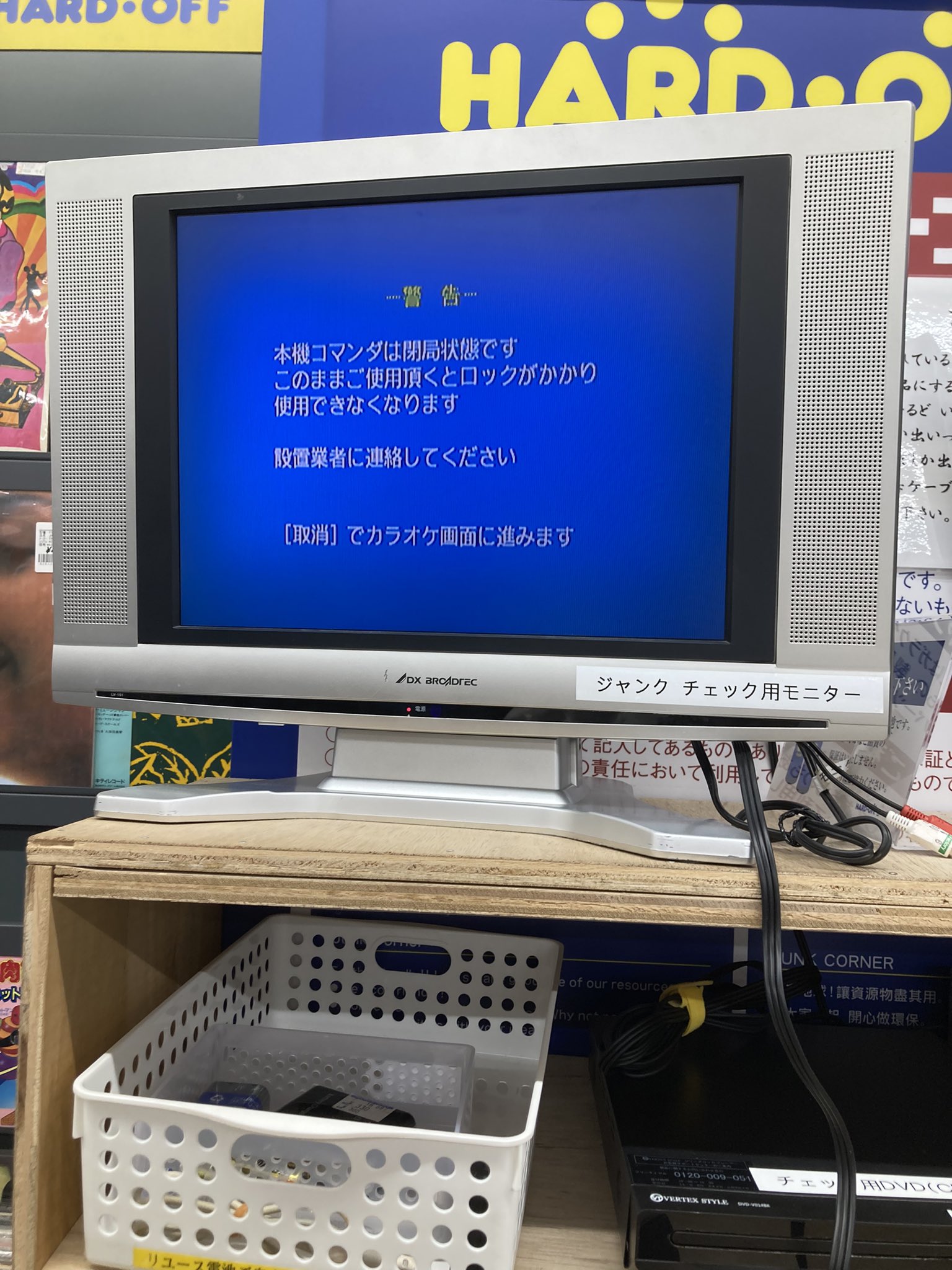

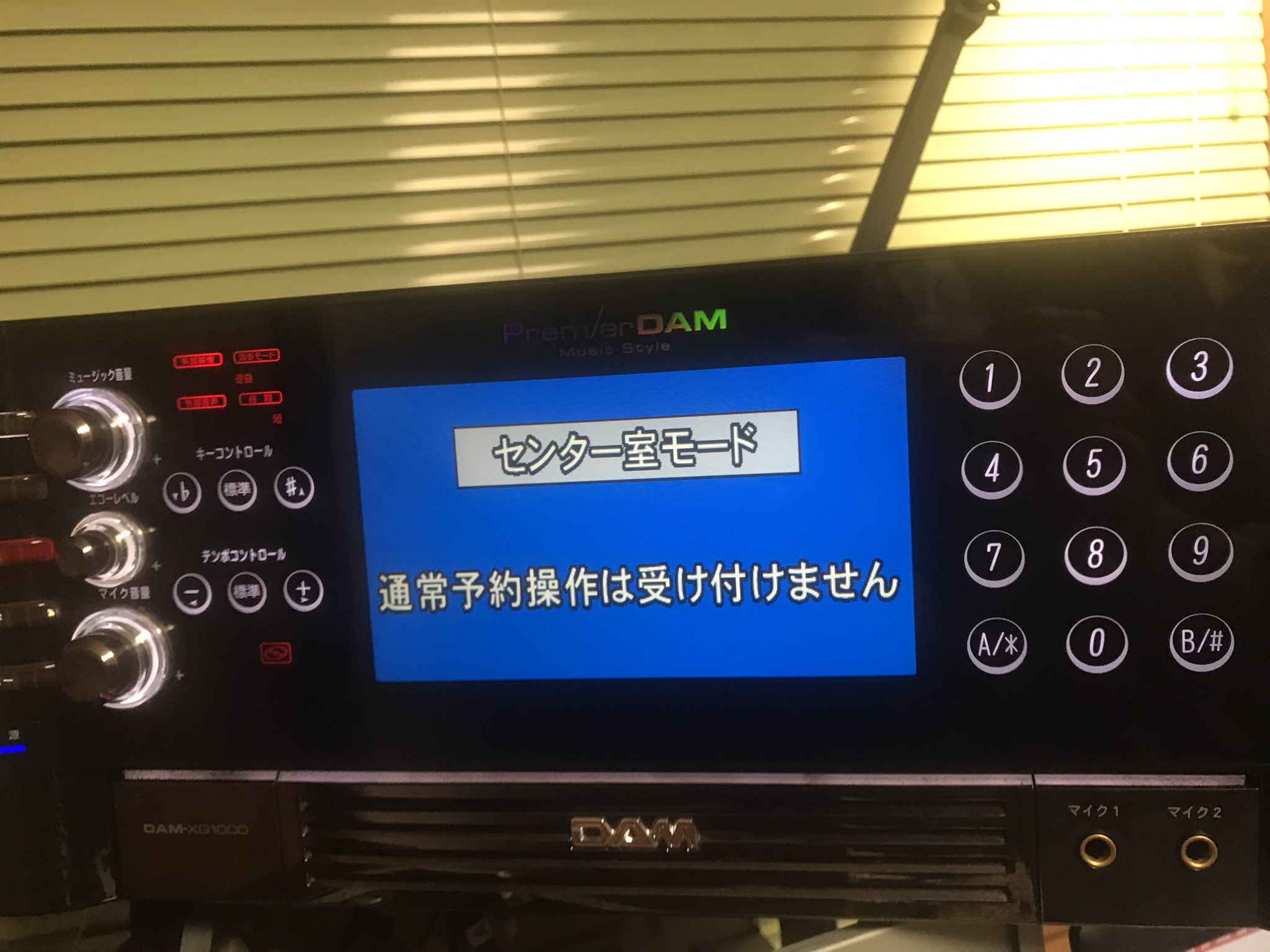

あ、ところで、これは元々「通信カラオケ」システムを利用するための筐体なので、

本来はメーカと配信契約を結んで使用する必要がありますが、当然契約が解除された状態でハードオフに買い取られていました。(閉局状態と呼ぶらしい)

閉局状態では、稼働日数が30日、または再生曲数が3000曲を超えるまでは、カラオケとして使用することができますが、それ以上はシステムがロックされ、カラオケ機能が封印されます。

今は買ってきたばかりなのでカラオケができていますが、その上限に当たってしまった場合、こいつはカラオケができなくなってしまいます。

が、まぁ、この機械、ある程度のセキュリティは持たせてあるとは思いますが、そもそも定価がクッソ高いため(250万円ぐらい)、入手が難しい、という強めの制限によって想定外の使用を避けているように感じました。毎回サーバに問い合わせるようなガチガチの設定ではないのです。

閉局・認証情報がハードディスクに保存されているため、特定の状態をクローンして戻してやればその時点まで戻せる、という噂を耳にしましたが、まぁそんなことしなくても、ガチのガチでハックすれば、そんな制限は攻略すること可能です。

が、そんなことをここに書くと、サングラスの黒服のお兄さんとかに攫われる可能性があるので、書きませんけどね。

ところで、ヤフオクとかをみると、最新状態のハードディスクです、とかそう言うのが売ってたりもするので、一定の数でのイリーガルな状態の環境、と言うのも存在しているのかな、と思いますが、関わりたくはないですよね。

さーて、どうやら17万曲入っているらしいこの中から、スーパーオレオレMIDIコレクションを作り出すのだ。コンバータ書かないとな。

※果たしてこれが合法なのか、違法なのか。おそらくメーカーはこの状態を想定はしていないでしょう。そして、この機器を中古品として流すこと自体、前のオーナーがどう言う契約をメーカとしていたのかはわかりませんが、私はこれを売っていた人(ハードオフ)から正式に購入したため、このデータの所有に関してはなんの制限もあるとは思っていません。コンバートして何かするとちょっとグレーになるかな。再配布したら真っ黒だろうけど。

まぁ、上の話は、全部私の妄想ですけどね。

あ、そうだ。データは曲番号でしか管理されてないので、元データを参考に自分で打ち込んだデータを入れたら再生するのは全然簡単にできそうでした。

そっちの方が面白いよね。

メイン基板。CPUは

メイン基板。CPUは